Achtung, neue Phishing-Welle!

Achtung, neue Phishing-Welle!

Aktuell beobachten wir vermehrt bei unseren Kunden eine neuartige Phishing-Methode, die eine ernstzunehmende Gefahr für alle IT-Umgebungen darstellt.

Diese Angriffe sind schwierig zu erkennen, da sie auf das Vertrauen in bekannte Kommunikationspartner abzielen und der Phishing-Versuch gut getarnt wird.

Die Methode sticht heraus, weil sie das Kommunikationsverhalten des jeweiligen Anwenders nachahmt (Sprache, Betreff und Art der Kommunikation).

Der Angriff beginnt, nachdem ein Konto infiltriert wurde. Von diesem kompromittierten Konto wird eine E-Mail oft an das gesamte Adressbuch versendet.

Der eigentliche Trick liegt in der Tarnung des schädlichen Links:

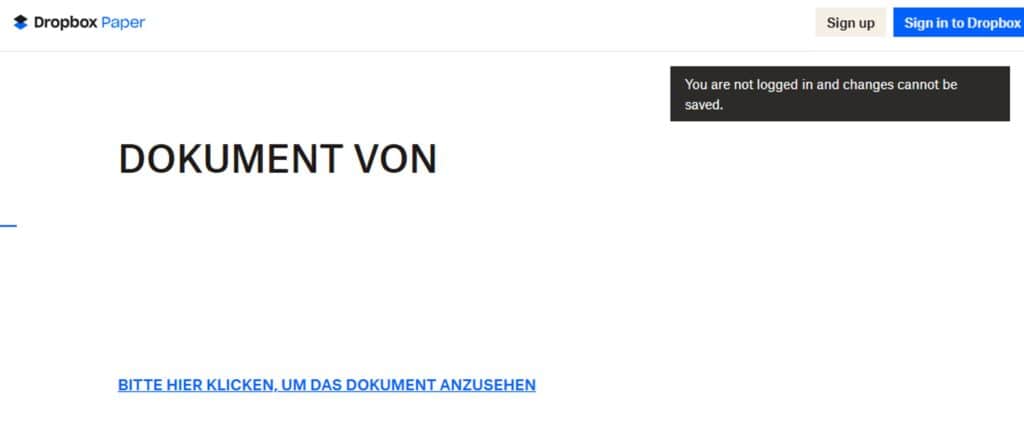

- Die E-Mail enthält einen Link, der auf ein valides und vertrauenswürdiges Ziel verweist, beispielsweise Microsoft Forms, OneDrive oder Dropbox.

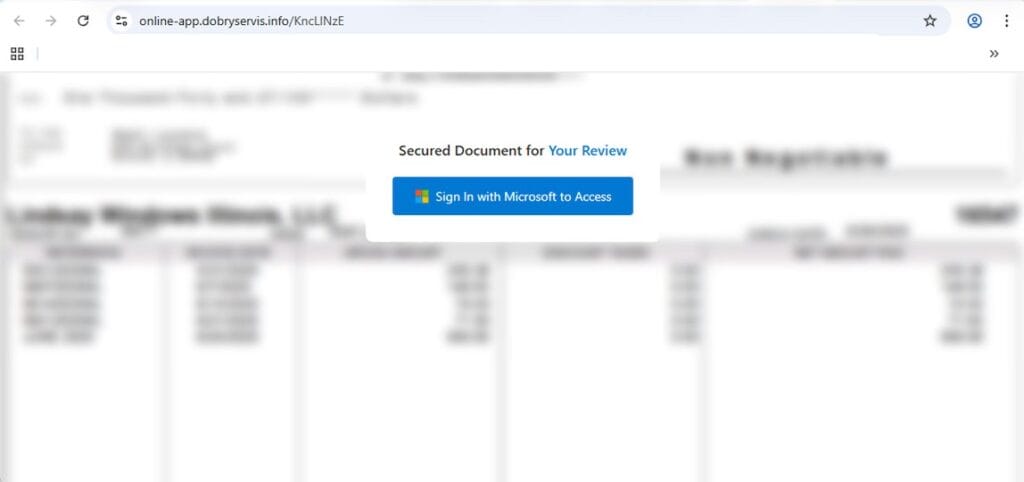

- Hinter diesem validen Link ist jedoch eine Weiterleitung zur eigentlichen Phishing-Seite versteckt.

Diese Technik macht es für herkömmliche E-Mail-Sicherheitslösung schwierig oder sogar unmöglich, das bösartige Verhalten vollständig nachzuvollziehen und die Bedrohung zu erkennen.

Ziel dieser Angriffe ist in der Regel das Abgreifen von Zugangsdaten. Dabei ist zu beachten, dass nach erfolgreicher Kompromittierung unter Umständen vorerst kein weiterer Befall stattfindet, was die Erkennung der Sicherheitslücke zusätzlich erschwert.

Zu erwarten ist, dass die erfolgreich erlangten Zugangsdaten zu einem späteren Zeitpunkt wieder verwendet werden, insofern ist die Kennwort-Änderung in jedem Fall nötig, wenn die Zugangsdaten vom Anwender auf einer Phishing-Seite eingegeben wurden oder der Verdacht dafür besteht.

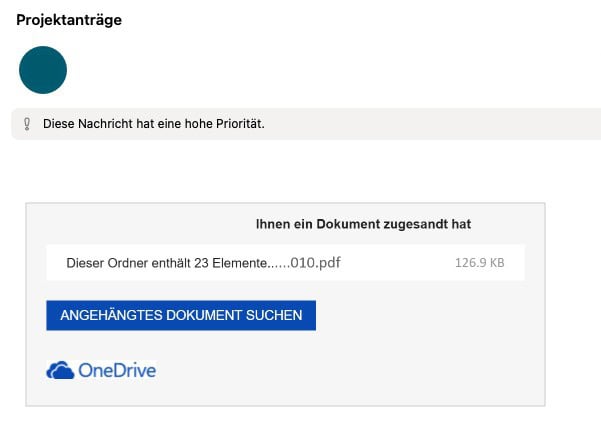

Folgend ein Beispiel eines Vorfalls:

Der Anwender hat zuvor selber auf einer Phishing-Seite seine Zugangsdaten eingeben, mit einem Tag Verzug wurden dann drei verschiedene Phishing-E-Mails an alle seine Kontakte gesendet.

Die E-Mail hat einen Betreff, der zu der normalen E-Mail-Korrespondenz des Anwenders passt, zudem kennen die Empfänger den Kontakt.

Mit einem Klick auf „Sign In With Microsoft to Access“ werden die Zugangsdaten abgefragt.

Hinweis: An allen Stellen (E-Mail, Dropbox-Paper Seite) wurde auf den korrekten und vollständigen Unternehmensnamen des Senders verwiesen. Wir haben dies zum Schutz der Daten aus den Darstellungen entfernt.

Die Zeit der Achtsamkeit: Vorsicht in der Weihnachtszeit

Die Weihnachtszeit wird von Angreifern sehr gerne genutzt, um Attacken zu starten.

Dies erfordert eine erhöhte Wachsamkeit bei allen Benutzerinnen und Benutzern.

Um sich vor dieser neuen Art von Phishing zu schützen, sind sowohl präventive Maßnahmen als auch Reaktive Maßnahmen bei einem Vorfall entscheidend:

Präventive Maßnahmen

- MitarbeiterInnen informieren / Awareness: Das Wichtigste ist, Ihre Mitarbeiterinnen und Mitarbeiter über diese neuartigen Gefahren zu informieren und ihre Sensibilität zu schärfen.

- MFA konfigurieren: Konfigurieren Sie Multi-Faktor-Authentifizierung (MFA). Sollte Ihnen die Möglichkeit fehlen dies im Entra ID über bedingte Zugriffsregeln zu machen, nutzen Sie zumindest den Per-Benutzer-MFA. Soweit möglich sollten Phishing-resistente Anmeldeverfahren (z.B. FIDO2) genutzt werden.

- Patching: Sorgen Sie dafür, dass Ihre Systeme stets aktuell gehalten werden.

Reaktive Maßnahmen

Sollten Sie feststellen oder der Verdacht bestehen, dass ein Konto infiltriert wurde, müssen Sie schnell handeln:

- Benutzer zur Kennwortänderung auffordern.

- Alle Sitzungen abmelden.

- Ggf. Benutzer vorerst sperren/deaktivieren.

- Soweit noch nicht geschehen, MFA für den Benutzer anfordern.

- Die Anmeldelogs sichten und die riskanten Benutzer prüfen.

- Wurde das Konto bereits zum Versand weiterer Phishing-Mails genutzt, sollten schnellstmöglich die Empfänger informiert werden.

Wenn Sie bei den präventiven oder reaktiven Maßnahmen Unterstützung benötigen, stehen wir Ihnen gerne zur Seite.

Die erfolgreiche Abwehr solcher komplexen Angriffe erfordert eine starke und grundsätzliche IT-Sicherheit. Wir als IOK unterstützen Sie gerne dabei, Ihre Sicherheitslage zu verbessern.

Wenn Ihnen die folgenden Begriffe noch Fremdwörter sind, ist es höchste Zeit, sich damit auseinanderzusetzen, um Ihre IT-Infrastruktur umfassend zu schützen, sprechen Sie uns dazu gerne an:

- MDR (Managed Detection and Response)

- Advanced Threat Protection

- Identity Protection

- Netzwerk Segmentierung

- Benutzer- und Hardware-Tiering

- Bedingte Zugriffe

- (Airgap) Backup

- Active Directory Security

Allgemeine Hinweise zum IOK-Blog

Der IOK Blog stellt IT-Administratoren aktuelle und aus unserer Sicht relevante Informationen zur Verfügung. „Kurz und knackig“ wollen wir Sie so informiert halten. Für sämtliche Informationen gilt Folgendes:

- Die Informationen wurden sorgfältig recherchiert, gelten aus unserer Sicht aber nur zum Zeitpunkt der Veröffentlichung. Bitte eventuelle Updates ggf. bei den genannten Ansprechpartnern der IOK oder bei Herstellern erfragen.

- Irrtum und Änderungen sind vorbehalten.

- IOK übernimmt keine Gewährleistung und Haftung für Schäden, die sich direkt oder indirekt aus der Umsetzung der von uns publizierten Artikel und vorgeschlagenen Vorgehensweisen und Informationen ergeben.

- Technische Informationen und Lizenzbedingungen der Hersteller gelten in jedem Fall.

Wir wünschen Ihnen nun viel Erfolg mit den Infos aus dem IOK-Blog!